🕰️ Capítulo 1 - História: Como chegamos aqui?

[1]Copyright © 2026 Alyce Suza.

Do primeiro computador ao ransomware bilionário

← 📖 Prefácio | → Capítulo 2: Tríade CIA ➜

1.1 Era uma vez... antes da internet

Para entender cibersegurança, a gente precisa entender o ambiente onde ela existe: as redes digitais. E para isso, precisamos voltar ao fim da década de 1960 nos Estados Unidos, durante a Guerra Fria.

O Departamento de Defesa americano tinha um problema sério: se os soviéticos lançassem um míssil e destruíssem os centros de comunicação, como os sistemas militares continuariam funcionando? A resposta foi a ARPANET - Advanced Research Projects Agency Network, criada em 1969. A ideia era simples e revolucionária: criar uma rede descentralizada onde as informações pudessem encontrar rotas alternativas mesmo que partes da rede fossem destruídas.`

.png)

🐛 O primeiro bug da história da internet foi... um crash

Charley Kline tentou logar no sistema da SRI (Stanford) a partir da UCLA em 29/10/1969.

Digitou L... O... G... - e o sistema da SRI travou.

A primeira mensagem transmitida na ARPANET foi "LO".

Indiretamente: "Lo and behold" (expressão de surpresa).

Diretamente: um sistema que travou no meio da operação.70+ anos depois, ainda é assim que vai o deploy na sexta-feira às 17h. Algumas coisas não mudam.

Fonte: UCLA Boelter Hall Lab Log, 1969.

1.2 A linha do tempo da cibersegurança

A história da cibersegurança pode ser dividida em eras, cada uma marcada por uma mudança fundamental no cenário de ameaças:

| Era | Período | Marco central | Ameaça dominante |

|---|---|---|---|

| Pré-digital | Até 1960 | Mainframes fisicamente isolados | Acesso físico não autorizado |

| Pioneira | 1960-1980 | ARPANET, primeiros computadores pessoais | Exploração acadêmica (curiosidade) |

| Vírus e worms | 1980-1990 | IBM PC, primeiros vírus | Morris Worm (1988), Elk Cloner |

| Web e hackers | 1990-2000 | World Wide Web, e-commerce | Defacements, Kevin Mitnick |

| Criminalidade organizada | 2000-2010 | Banda larga massificada | Botnets, phishing, spam |

| Cyber warfare | 2010-2020 | Smartphones, cloud, IoT | Stuxnet, APTs, ransomware |

| IA e supply chain | 2020-2026 | Hiperconectividade, IA generativa | SolarWinds, Ransomware-as-a-Service, ataques com IA |

1969-1980: A era da curiosidade acadêmica

Nos primórdios, "hackear" significava algo diferente do que significa hoje. A palavra "hacker" vem da cultura do MIT nos anos 1960 e se referia a alguém que explorava sistemas de forma criativa e inteligente - não necessariamente maliciosa. O objetivo era entender como as coisas funcionavam, otimizá-las e compartilhar o conhecimento.

Nessa era, a "segurança" era principalmente física: para acessar um computador, você precisava estar fisicamente presente. As redes eram pequenas, fechadas e frequentadas por pesquisadores e militares. A noção de "atacante externo" era quase ficção científica.

💡 O termo "hacker" - a história original

A palavra "hacker" surgiu no MIT Tech Model Railroad Club (TMRC) nos anos 1950-60.

Significado original: alguém que encontrava uma solução elegante e não convencional para um problema. "Hacking" era positivo - era criatividade, inteligência, pensamento lateral.

A conotação negativa de "criminoso digital" surgiu apenas nos anos 1980, com a mídia.

Hoje, a indústria usa "hacker ético" ou "white hat" para distinguir do criminoso ("black hat"). A comunidade de segurança ainda prefere "cracker" para quem age com má intenção.

Fonte: Levy, S. Hackers: Heroes of the Computer Revolution. Doubleday, 1984.

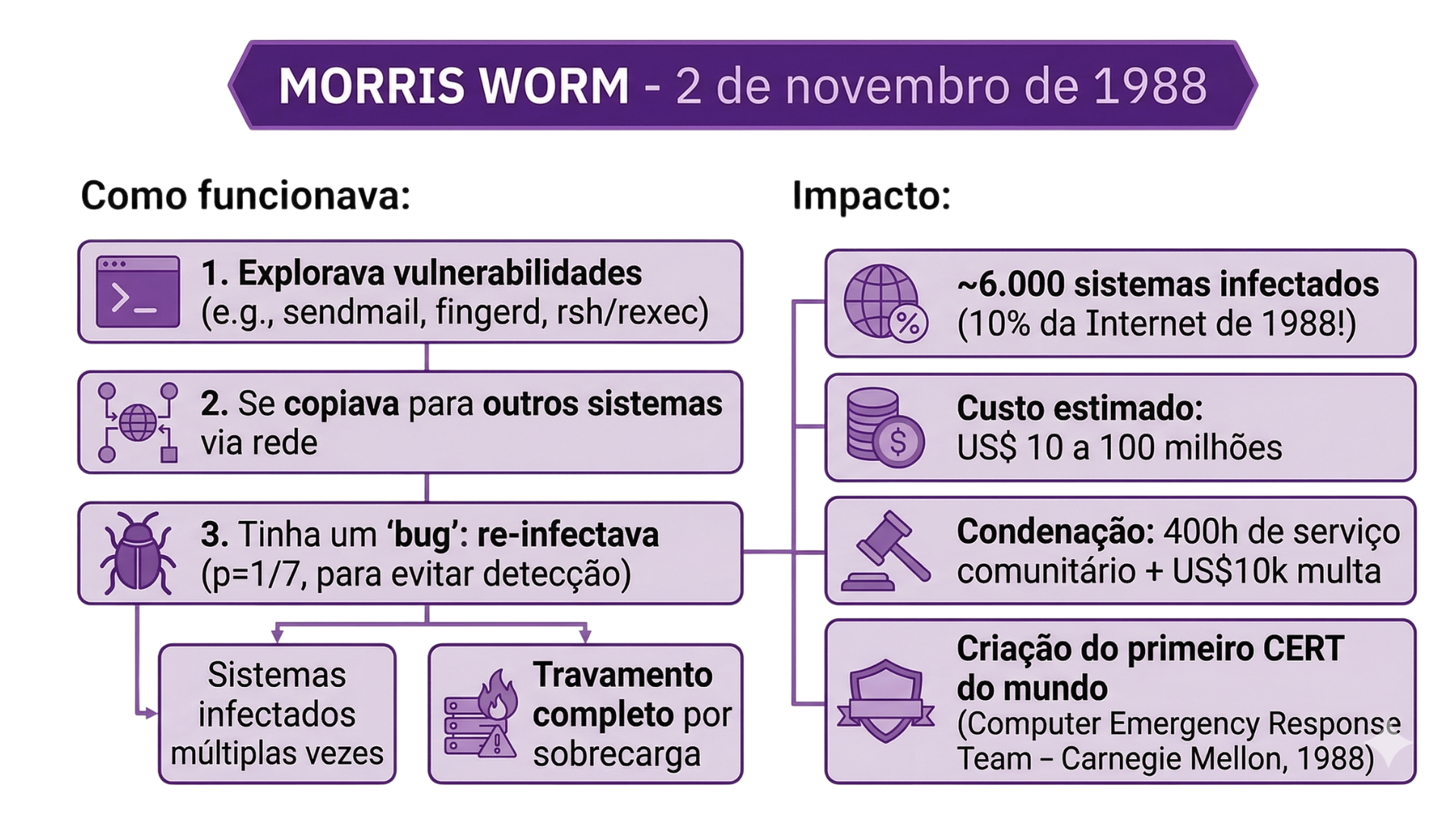

1988: O Morris Worm - o primeiro incidente de grande escala

Em 2 de novembro de 1988, Robert Tappan Morris, estudante de doutorado de Cornell, lançou o que se tornaria o primeiro worm de grande impacto na história da internet. Sua intenção original, segundo ele, era demonstrar vulnerabilidades no Unix - não causar dano. O resultado foi catastrófico.

🇧🇷 CERT.br - O CERT brasileiro

O Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil (CERT.br) foi criado em 1997 pelo NIC.br.

É o CSIRT nacional do Brasil - responsável por receber notificações de incidentes, coordenar resposta e publicar estatísticas de segurança.

Em 2024, o CERT.br registrou mais de 1,9 milhão de notificações de incidentes no Brasil.

Site: https://cert.br - publicam dados abertos, tutoriais e alertas de segurança em português.

1995-2000: A web muda tudo

Com a popularização da World Wide Web (Tim Berners-Lee, 1991) e dos navegadores gráficos (Mosaic, 1993; Netscape, 1994), a internet passou de ferramenta acadêmica a plataforma global. E com ela, a superfície de ataque explodiu.

Kevin Mitnick, o hacker mais famoso dos anos 90, invadiu sistemas de dezenas de empresas - AT&T, Nokia, Motorola, Sun Microsystems, entre outras. Sua metodologia? Predominantemente engenharia social: ligar para funcionários, se passar por outro funcionário, e convencer as pessoas a revelarem senhas e informações de acesso. Já nos anos 90, o ser humano era o elo mais fraco.

⚠️ Kevin Mitnick e a lição que ele ensinou

Mitnick disse em seu livro "The Art of Deception" (2002):

"Você pode ter a melhor tecnologia, firewalls, sistemas de detecção... e eu ainda vou entrar. Basta ligar para alguém."Em 2026, 68% das violações ainda envolvem o fator humano (Verizon DBIR 2025). A tecnologia mudou. O humano, não tanto.

Mitnick faleceu em julho de 2023, deixando um legado enorme na cultura de segurança.

2000-2010: Quando virou dinheiro

A grande mudança nos anos 2000 foi a profissionalização do crime cibernético. De curiosos explorando sistemas por hobby, o cenário evoluiu para organizações criminosas estruturadas com hierarquia, especialização e lucros de bilhões.

| Ameaça | Descrição |

|---|---|

| Botnets | Redes de milhares de computadores infectados ("zumbis"), controlados remotamente para enviar spam, realizar DDoS ou minerar criptomoeda |

| Phishing em escala | Emails falsos fingindo ser bancos, Receita Federal, Correios - induzindo vítimas a revelar senhas e dados |

| Roubo de dados de cartão | Mercados negros online (dark web) para compra e venda de dados de cartão roubados |

| Adware e spyware | Software malicioso que exibia anúncios ou monitorava o usuário sem consentimento |

| SQL Injection massivo | Ataques automatizados contra sites com bancos de dados vulneráveis para extrair dados em escala |

2010: Stuxnet e a era do cyber warfare

Em 2010, o mundo descobriu que guerra cibernética não era ficção. O Stuxnet foi um worm altamente sofisticado, descoberto em sistemas industriais iranianos - especificamente, nas centrífugas de enriquecimento de urânio em Natanz.

.png)

⚠️ Efeito colateral do Stuxnet

Ao ser "solto no mundo", o Stuxnet se espalhou além do alvo original. Milhares de sistemas industriais em outros países foram infectados.

Um míssil vai onde você mira. Um worm se multiplica sem controle.

Estudos posteriores estimam que o Stuxnet se espalhou para mais de 100.000 sistemas mundialmente antes de ser contido.

Fonte: Falliere, N.; Murchu, L.O.; Chien, E. W32.Stuxnet Dossier. Symantec Security Response, 2011.

2017: WannaCry - ransomware para as massas

Em maio de 2017, o ransomware WannaCry se espalhou por mais de 150 países em 24 horas, infectando mais de 200.000 sistemas. Seu vetor: uma vulnerabilidade no protocolo SMB do Windows chamada EternalBlue - que tinha sido desenvolvida pela NSA americana e vazada pelo grupo Shadow Brokers.

.png)

2020-2026: A era da hiperconectividade e da IA

A pandemia de COVID-19 acelerou a digitalização em escala sem precedentes. O trabalho remoto, a telemedicina, o ensino online - tudo que antes era "opção" virou "necessidade". A superfície de ataque explodiu junto.

A cadeia de suprimentos digital (supply chain) tornou-se o vetor de ataque mais sofisticado: ao invadir um fornecedor de software que serve milhares de clientes, o atacante compromete todos eles de uma vez. O ataque SolarWinds (2020) comprometeu 18.000 organizações com uma única atualização de software maliciosa.

| Ameaça 2026 | Como funciona | Impacto típico |

|---|---|---|

| Ransomware-as-a-Service | Grupos oferecem ransomware "pronto" para uso por parceiros, dividindo o lucro | Paralisação de sistemas críticos. Média de US$ 4,91M por incidente (IBM 2025) |

| Phishing por IA | IA gera emails personalizados usando dados públicos (LinkedIn, redes sociais) - zero erro gramatical | Taxa de sucesso 3x maior que phishing tradicional |

| Supply chain attacks | Comprometimento de fornecedores de software, bibliotecas open source ou serviços SaaS | Uma única breach pode atingir milhares de organizações |

| Deepfake fraud | Áudio ou vídeo falso de executivos autorizando transferências | Business Email Compromise 2.0. Casos de US$ 25M+ documentados |

| Living off the Land (LoTL) | Atacantes usam ferramentas legítimas do próprio sistema (PowerShell, WMI) | Alta taxa de evasão de detecção |

1.3 O Brasil no cenário global de cibersegurança

O Brasil não é apenas alvo de ataques - tem uma posição peculiar no ecossistema global de ameaças cibernéticas.

| Característica | Contexto |

|---|---|

| 4° lugar em ataques globais | Fortinet Threat Intelligence 2025: Brasil é o 4° país mais atacado do mundo |

| Maior mercado de phishing financeiro | Trojans bancários brasileiros (Grandoreiro, Mekotio, Bizarro) exportados para a Europa |

| Regulação em evolução | LGPD (2020), Decreto 9.637/2018 (PNSI), Resolução ANPD, legislação setorial (Banco Central, ANS, ANVISA) |

| Ecossistema de talentos crescente | UFG, UNICAMP, USP, UFRJ formando profissionais. Comunidades como Garoa Hacker Clube, The Hack |

| Vulnerabilidade de infraestrutura | STF, STJ, Ministério da Saúde sofreram incidentes relevantes entre 2020 e 2025 |

1.4 Exercícios do capítulo 1

📝 Exercício 1.1 - Linha do tempo histórica

Coloque os seguintes eventos em ordem cronológica (do mais antigo para o mais recente). Justifique a importância de cada um para o desenvolvimento da cibersegurança:

a) Criação do primeiro CERT do mundo

b) Ataque do Morris Worm

c) Descoberta do Stuxnet

d) Criação da ARPANET

e) Ataque WannaCry

f) Lançamento da World Wide Web por Tim Berners-Lee

g) Lei Geral de Proteção de Dados (LGPD) entra em vigor no BrasilDica: cada evento representa uma mudança de paradigma - não apenas coloque em ordem, identifique qual mudança de paradigma cada um representa.

Solução no Gabarito.

📝 Exercício 1.2 - Análise do Morris Worm pela ótica atual

Em 1988, Robert Morris lançou o Morris Worm causando impacto em 10% da internet da época. Responda:

a) Se o Morris Worm fosse lançado hoje com a mesma eficácia proporcional (10% da internet), qual seria o impacto estimado?

b) Robert Morris foi julgado pela Computer Fraud and Abuse Act (1986). No Brasil, qual lei enquadraria esse ato hoje?

c) A criação do CERT foi uma resposta ao incidente. Que tipo de controle (preventivo, detectivo ou corretivo) representa um CERT?

d) Morris alegou que não tinha intenção de causar dano. Isso é relevante juridicamente? E eticamente?Dica: pesquise: Computer Fraud and Abuse Act (EUA) | Lei 12.737/2012 (Lei Carolina Dieckmann) | Lei 14.155/2021 (Brasil)

Solução no Gabarito.

📝 Exercício 1.3 - A era atual - Análise de ameaças

Escolha um dos cenários abaixo e faça uma análise completa:

Cenário A: Um hospital público brasileiro (5.000 funcionários, 300 leitos) sofre ataque de ransomware.

- Quais sistemas críticos seriam afetados?

- Qual o impacto na disponibilidade de serviços?

- Quais obrigações legais o hospital teria (LGPD, ANPD)?

- Que controles poderiam ter prevenido o ataque?

Cenário B: Uma startup de fintech brasileira descobre que um funcionário (ex-estagiário demitido) ainda tem acesso ao sistema de produção.

- Que tipos de ameaça isso representa?

- Que dano poderia ser causado?

- O que a empresa deveria ter feito no processo de desligamento?

- Como isso se relaciona com a LGPD?

Dica: use os conceitos de ameaça, vulnerabilidade e impacto aprendidos neste capítulo.

Solução no Gabarito.

← 📖 Prefácio | → Capítulo 2: Tríade CIA ➜

Copyright © 2026 Alyce Suza. Todos os direitos reservados nos termos da Lei 9.610/98. O conteúdo publicado no site https://wiki.suzacybersecurity.com/ é protegido pelas diretrizes brasileiras de propriedade intelectual e a sua autoria é reconhecida desde o momento da criação técnica. O compartilhamento, a reprodução e a distribuição deste material são permitidos e incentivados apenas para finalidades educacionais, acadêmicas ou de consulta técnica, sendo estritamente vedado qualquer tipo de uso comercial. Para que a replicação seja validada e legal, você deve obrigatoriamente atribuir os devidos créditos a Alyce Suza e fornecer um link direto e acessível para a publicação original. A utilização deste material para obter lucro, monetização, venda de materiais ou qualquer vantagem financeira constitui violação de direitos autorais e está sujeita às sanções legais cabíveis, assim como alterações que modifiquem o sentido original das explicações sobre segurança da informação. Para eventuais dúvidas sobre permissões de uso, parcerias ou para reportar replicações indevidas, envie um e-mail para alycesuza@gmail.com. ↩︎